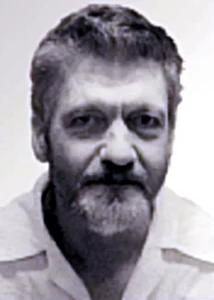

Dennis Rader se croyait intouchable. Pendant trente ans, le tueur en série connu sous le nom de BTK avait assassiné dix personnes à Wichita, dans le Kansas, narguant la police et les médias par des lettres tout en menant une vie respectable comme président d’église et chef scout. Puis, en février deux mille cinq, il envoya une disquette violette à une chaîne de télévision locale. Neuf jours plus tard, il était menotté. L’enquête criminelle de métadonnées qui s’ensuivit allait marquer un tournant dans la criminalistique numérique.

Cachée dans un document Microsoft Word supprimé sur cette disquette se trouvait une information que Rader n’avait jamais eu l’intention de partager : le fichier avait été modifié pour la dernière fois par un certain « Dennis » à « Christ Lutheran Church ».[s] Une simple recherche sur Internet relia ces détails au président du conseil de l’église, Dennis Rader. Lors de son interrogatoire, Rader avoua les dix meurtres et reconnut : « La disquette m’a perdu. »

Ce que révèlent les métadonnées

Les métadonnées sont des informations intégrées aux fichiers numériques qui indiquent quand, où et par qui un fichier a été créé ou modifié.[s] Chaque document, photographie ou courriel porte cette signature cachée. Dans le cadre d’une enquête criminelle de métadonnées, les spécialistes en criminalistique extraient ces empreintes numériques pour établir des chronologies, vérifier l’authenticité des preuves et relier des éléments qui, autrement, sembleraient sans lien.

Le principe à la base de ce travail remonte au début du vingtième siècle. Le criminaliste Edmond Locard avait émis l’hypothèse que, chaque fois que deux objets entrent en contact, un transfert de matière se produit.[s] Le même concept s’applique aux preuves numériques : les clés de registre et les fichiers journaux des métadonnées fonctionnent comme les empreintes digitales et les fibres du monde numérique.

Le pirate qui a publié ses propres coordonnées GPS

En deux mille douze, un pirate opérant sous le pseudonyme « w0rmer » a infiltré plusieurs bases de données des forces de l’ordre et publié des informations sensibles en ligne. Pour narguer les autorités, il avait joint une photographie d’une femme tenant une pancarte moqueuse. L’image avait été prise avec un iPhone quatre, et ses métadonnées EXIF contenaient les coordonnées GPS exactes de l’endroit : une maison à Wantirna South, en Australie.[s]

Les enquêteurs du FBI ont retracé d’autres références en ligne à « w0rmer » et découvert un site web mentionnant le nom d’Higinio Ochoa. Son profil Facebook indiquait que sa petite amie était australienne. Combinées aux données EXIF, ces informations ont permis d’identifier et d’arrêter Ochoa. Son enquête criminelle de métadonnées est devenue un exemple édifiant des dangers liés aux services de géolocalisation sur les smartphones.

Silk Road : la piste numérique

Lorsque le FBI a traqué Ross Ulbricht, le cerveau derrière la place de marché darknet Silk Road, les agents ont suivi une tout autre piste numérique. En deux mille onze, un agent des impôts a découvert un premier message en ligne au sujet de Silk Road. Huit mois plus tard, le même utilisateur a publié une offre d’emploi dirigeant les candidats vers une adresse courriel enregistrée au nom d’Ulbricht.[s]

Silk Road a traité environ un milliard de dollars de transactions illégales, Ulbricht prélevant une commission sur chaque vente.[s] Mais sa sécurité opérationnelle présentait des failles. Lorsque les agents du FBI l’ont arrêté dans une bibliothèque de San Francisco en octobre deux mille treize, ils ont saisi son ordinateur portable alors qu’il était encore connecté en tant qu’administrateur du site. Les registres réseau et les métadonnées obtenus par mandat judiciaire avaient mené les enquêteurs droit à lui.

Pourquoi les criminels continuent de se faire prendre

Chacun de ces cas partage un point commun : les criminels ont sous-estimé ce que leurs fichiers numériques pouvaient révéler. Rader avait demandé à la police, via une petite annonce dans un journal, si une disquette pouvait être tracée ; les enquêteurs lui avaient menti en affirmant que non.[s] Ochoa pensait que les plateformes de médias sociaux supprimaient les métadonnées des images téléversées. Ulbricht croyait que le réseau Tor le rendait anonyme.

Les techniques modernes d’enquête criminelle de métadonnées n’ont cessé de se perfectionner depuis ces affaires. Aujourd’hui, cette enquête criminelle de métadonnées permet aux spécialistes en criminalistique d’analyser les en-têtes de courriels pour retracer l’origine des messages, d’examiner les propriétés des documents pour établir des chaînes d’auteurs, et d’étudier les métadonnées des appareils mobiles pour reconstituer le comportement des utilisateurs. L’empreinte numérique laissée par les technologies du quotidien crée une piste de preuves qui aurait été inimaginable pour les enquêteurs d’il y a une génération.

Le message pour les forces de l’ordre est clair : les métadonnées relient les points entre eux. Pour tous les autres, la leçon est encore plus simple. Chaque fichier que vous créez porte vos empreintes, que vous en ayez conscience ou non.

Le seize février deux mille cinq, une disquette Memorex violette de un virgule quarante-quatre mégaoctets est arrivée à KSAS-TV à Wichita, dans le Kansas. L’expéditeur était BTK, le tueur en série qui avait assassiné dix personnes entre mille neuf cent soixante-quatorze et mille neuf cent quatre-vingt-onze avant de disparaître pendant plus d’une décennie. Lorsque les enquêteurs en criminalistique ont examiné la disquette, ils ont récupéré des données supprimées qui allaient permettre de clore l’affaire en neuf jours. L’enquête criminelle de métadonnées qui a suivi a illustré comment la criminalistique numérique avait transformé le travail sur les cold cases.

En utilisant un logiciel de criminalistique pour extraire les informations des fichiers supprimés, l’agent Randy Stone a découvert qu’un document Microsoft Word sur la disquette avait été modifié pour la dernière fois par un utilisateur nommé « Dennis » à « Christ Lutheran Church ».[s] Le site web de l’église mentionnait Dennis Rader comme président du conseil. Un Jeep Cherokee noir garé devant le domicile de Rader correspondait aux images de surveillance d’une précédente remise de preuves. Un échantillon d’ADN prélevé sur la fille de Rader, obtenu par mandat à partir d’un prélèvement médical, présentait une correspondance familiale avec des preuves recueillies sur l’une des victimes. Dennis Rader a été arrêté le vingt-cinq février deux mille cinq et a par la suite avoué, déclarant : « La disquette m’a perdu. »

L’anatomie technique des métadonnées

Les métadonnées comprennent des informations intégrées aux fichiers numériques : horodatages, identifiants d’utilisateurs, informations sur les appareils, coordonnées GPS et propriétés des applications.[s] Le système de fichiers NTFS de Windows stocke ces informations dans les entrées de la Master File Table, tandis que le système de fichiers d’Apple utilise des conteneurs et des volumes. La valeur criminalistique réside dans l’établissement de la provenance : quand un fichier a été créé, qui l’a modifié et quel appareil a été utilisé.

La criminalistique numérique repose sur le même principe que la science forensique traditionnelle. La règle d’échange de Locard stipule que, chaque fois que deux objets entrent en contact, un transfert de matière se produit.[s] Dans le cadre d’une enquête criminelle de métadonnées, ce « transfert » est enregistré dans les fichiers journaux, les clés de registre et les propriétés intégrées des documents. Ces artefacts numériques fonctionnent comme des empreintes digitales et des fibres dans la chaîne de preuves.

Les données EXIF et les arrestations de CabinCr3w

Higinio Ochoa, membre du collectif de pirates informatiques CabinCr3w lié à Anonymous, a infiltré plusieurs bases de données des forces de l’ordre au début de deux mille douze. Opérant sous le pseudonyme « w0rmer », il a publié des données volées en ligne accompagnées d’une photographie moqueuse d’une femme tenant une pancarte. L’image avait été capturée avec un iPhone quatre, qui, par défaut, intègre les coordonnées GPS dans les métadonnées EXIF (Exchangeable Image File Format) de chaque photographie.

Les analystes du FBI ont extrait les données EXIF et identifié les coordonnées comme étant trente-sept degrés cinquante-deux minutes sud, cent quarante-cinq degrés quatorze minutes est, situant la photographie dans une résidence à Wantirna South, en Australie.[s] En recoupant les pseudonymes en ligne d’Ochoa avec son profil Facebook, qui mentionnait une petite amie australienne, cette connexion a été confirmée. L’enquête criminelle de métadonnées a démontré comment un simple paramètre négligé sur un smartphone pouvait faire s’effondrer une sécurité opérationnelle par ailleurs soigneusement élaborée.

La criminalistique réseau et l’enquête sur Silk Road

L’enquête sur Ross Ulbricht et la place de marché darknet Silk Road a nécessité des techniques forensiques différentes. Le site opérait sur le réseau Tor, qui anonymise le trafic en le faisant transiter par plusieurs relais chiffrés. Ulbricht croyait que cette architecture protégeait son identité.

La percée est venue d’un travail d’enquête traditionnel combiné à la criminalistique numérique. Un agent de l’IRS a découvert un message sur un forum datant de janvier deux mille onze faisant la promotion de Silk Road. Huit mois plus tard, le même utilisateur a publié une offre d’emploi avec une adresse courriel enregistrée au nom de Ross Ulbricht.[s] Les enquêteurs ont obtenu des registres réseau par mandat judiciaire et ont retracé une mauvaise configuration du serveur qui a révélé l’adresse IP du site, conduisant à la saisie de serveurs en Islande.

Le site a généré environ un milliard de dollars de ventes, Ulbricht prélevant des commissions sur des transactions impliquant drogues, armes et services de piratage.[s] Lorsque les agents du FBI ont arrêté Ulbricht dans une bibliothèque de San Francisco le premier octobre deux mille treize, ils ont saisi son ordinateur portable alors que le panneau d’administration était encore ouvert à l’écran. La criminalistique en temps réel a capturé le contenu de la mémoire vive, montrant les processus en cours, les données de session et les jetons d’authentification.

L’enquête criminelle de métadonnées en pratique

Ces affaires illustrent l’évolution du paysage de la criminalistique numérique. La chute de BTK est venue de métadonnées de documents que la plupart des utilisateurs ne voient jamais. L’arrestation d’Ochoa a résulté de données GPS de smartphone intégrées par défaut dans les photographies. L’identification d’Ulbricht a nécessité la corrélation de registres réseau, de messages sur des forums et de données d’enregistrement de courriels sur plusieurs plateformes et années.

Rader avait demandé à la police, via une petite annonce classée dans un journal, si une disquette pouvait être tracée jusqu’à un ordinateur. Les enquêteurs lui avaient répondu par un message l’assurant que non.[s] L’unité d’analyse comportementale du FBI avait établi le profil de BTK comme présentant un narcissisme extrême, suggérant que l’exploitation de son besoin de reconnaissance serait plus efficace que des appels à l’empathie. La ruse a fonctionné.

Les techniques modernes d’enquête criminelle de métadonnées se sont étendues bien au-delà de ces cas fondateurs. L’analyse des en-têtes de courriels permet de retracer les messages à travers plusieurs serveurs pour approximer la localisation de l’expéditeur. La criminalistique des appareils mobiles extrait les journaux d’appels, l’historique de localisation et les données des applications. L’analyse des métadonnées des documents établit des chronologies de modification qui peuvent prouver ou infirmer des revendications d’auteurs. La piste numérique laissée par les technologies du quotidien fournit des preuves que la criminalistique physique seule n’aurait jamais pu capturer.