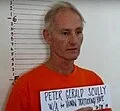

Ray Wooden a passé plus d’un an dans une prison de Pennsylvanie pour une fusillade qu’il n’avait pas commise. La preuve qui allait le disculper se trouvait sur son téléphone pendant tout ce temps, complètement ignorée par les procureurs.[s] Une équipe de diplômés en sciences forensiques du NJIT a analysé les relevés téléphoniques, les données de localisation et les messages texte pour prouver que Wooden se trouvait dans un box de stockage, et non sur les lieux présumés du crime, au moment des faits. En juillet 2025, le procureur du district de Philadelphie a abandonné toutes les charges.

La récupération forensique de données, soit la science de la reconstruction de preuves numériques effacées ou endommagées dans le respect des règles de preuve, est devenue une composante des enquêtes numériques modernes. Les outils et techniques qui ont permis de libérer Wooden reposent sur un principe fondamental, commun à de nombreuses affaires numériques : les données supprimées ou endommagées peuvent souvent être récupérées si les appareils sont préservés rapidement et examinés méthodiquement.[s]

Pourquoi les fichiers supprimés ne disparaissent presque jamais

Le terme « supprimé » est trompeur. Lorsque les utilisateurs effacent des fichiers, le système d’exploitation ne détruit pas les données sous-jacentes. Il se contente de marquer l’espace de stockage comme disponible pour une réutilisation.[s] Les bits réels restent sur le disque jusqu’à ce que de nouvelles données les écrasent. Cette nuance est au cœur du travail de récupération forensique.

Prenons une analogie avec une bibliothèque. Supprimer un fichier revient à retirer la fiche d’un livre du catalogue. Le livre lui-même reste sur l’étagère jusqu’à ce qu’un nouveau volume prenne sa place. Les experts en forensique savent comment fouiller directement les rayonnages, en contournant le catalogue.

Cette persistance explique pourquoi les examinateurs explorent au-delà des dossiers visibles, en s’intéressant à l’espace non alloué, aux artefacts du système de fichiers, aux sauvegardes et aux caches temporaires.[s] Elle explique aussi pourquoi ceux qui croient avoir détruit des preuves compromettantes découvrent souvent, au tribunal, qu’ils se sont trompés.

La hiérarchie de l’extraction

Les spécialistes en forensique numérique utilisent une approche progressive pour extraire les données d’un appareil. L’extraction logique communique avec le système d’exploitation de l’appareil pour récupérer les fichiers visibles : une méthode rapide, mais incapable de restaurer les éléments supprimés. L’extraction physique, en revanche, contourne complètement le système d’exploitation en créant une copie bit par bit de la mémoire flash, incluant les fichiers effacés, l’espace non alloué et les partitions cachées.[s]

Une méthode plus spécialisée, l’extraction de la mémoire vive (RAM), capture les données présentes dans la mémoire volatile d’un appareil tant qu’il est encore sous tension. Cette technique permet de récupérer des clés de déchiffrement, des mots de passe et des fenêtres de discussion ouvertes, qui disparaîtraient dès l’extinction de l’appareil.[s]

L’essor des appareils mobiles a transformé le domaine. MSAB résume cette évolution ainsi : il y a dix ans, un téléphone était un accessoire dans une affaire criminelle ; aujourd’hui, le téléphone est la scène de crime.[s] La récupération forensique de données mobiles soutient désormais des enquêtes allant du trafic de drogue local à la coopération policière internationale dans la lutte contre les réseaux d’exploitation d’enfants.

Quand la récupération échoue : le problème des SSD

Les disques durs traditionnels conservent les données supprimées jusqu’à ce qu’elles soient écrasées. Les disques SSD (solid-state drives) fonctionnent différemment. Ils utilisent une commande appelée TRIM pour indiquer au contrôleur du SSD quels blocs ne sont plus utilisés. Une fois TRIM exécuté, la plupart des SSD ne restituent plus les données d’origine lors des lectures normales, les rendant inaccessibles par les méthodes forensiques classiques.[s]

Les perspectives de récupération sont révélatrices. Les données non écrasées sur les disques traditionnels peuvent rester accessibles, mais sur les SSD activant TRIM et avec un chiffrement complet sans accès à la clé, la récupération devient souvent impossible.[s]

Certains bloqueurs d’écriture forensiques, conçus pour empêcher toute altération des preuves lors de l’imagerie, ne parviennent pas à bloquer les commandes TRIM, qui opèrent indépendamment des opérations d’écriture standard.[s] Cela crée une faille où des preuves peuvent être détruites même lorsque les examinateurs respectent les protocoles appropriés.

De nouveaux outils pour les preuves fragmentées

Les outils traditionnels de « file carving » analysent le stockage brut à la recherche de signatures de fichiers reconnaissables, l’équivalent numérique de retrouver la première et la dernière page d’un livre en supposant que tout ce qui se trouve entre elles en fait partie. Cette méthode fonctionne lorsque les données supprimées sont stockées en blocs continus. En revanche, lorsque les fichiers sont dispersés sur des disques endommagés ou très utilisés, le carving classique échoue.[s]

Golden G. Richard III, informaticien à l’université d’État de Louisiane et auteur original de l’outil de carving Scalpel, a développé un successeur appelé Scalpel3. Cet outil utilise des algorithmes inspirés du séquençage de l’ADN pour assembler des fragments de données qui se chevauchent, visant à reconstruire des fichiers que les outils traditionnels ne peuvent pas traiter.[s] Dans un exemple fourni par l’université, un drone non autorisé s’écrase avec un stockage endommagé ; Scalpel3 pourrait potentiellement reconstituer des journaux de vol fragmentés pour déterminer son origine et sa fonction.

De la preuve au verdict

Des données récupérées ne servent à rien si elles ne résistent pas à l’examen du tribunal. Chaque action, de l’acquisition à l’analyse, doit être documentée : outils utilisés, valeurs de hachage générées, horodatages et procédures de manipulation.[s] Cette documentation de la chaîne de possession prouve que les preuves n’ont pas été altérées ou contaminées.

L’expert en forensique qui a extrait les données du téléphone de Ray Wooden a souligné que l’accès direct à l’appareil, plutôt que la dépendance aux données déjà extraites par l’accusation, a permis à l’équipe de s’assurer que la collecte était effectuée avec rigueur et exhaustivité.[s] Cette rigueur méthodologique a fait la différence entre la liberté et une détention prolongée.

Alors que les preuves numériques deviennent centrales dans des affaires allant des procès pour meurtre à l’analyse forensique des médias synthétiques, la science de la récupération forensique continue d’évoluer. La question n’est plus de savoir si les histoires effacées peuvent être reconstruites, mais si nous cherchons au bon endroit.

Mécanismes des systèmes de fichiers en récupération forensique

Lorsque des fichiers sont supprimés sur des systèmes de fichiers tels que NTFS, FAT ou APFS, le système d’exploitation marque généralement l’espace de stockage comme disponible pour une réutilisation, sans effacer immédiatement les données sous-jacentes.[s] Les vestiges récupérables dépendent du système de fichiers, du dispositif de stockage et de l’activité ultérieure ayant pu écraser les blocs concernés.

Les examinateurs en forensique exploitent ce comportement par l’analyse de l’espace non alloué. Les techniques avancées de carving extraient des signatures de fichiers identifiables directement depuis les régions non allouées, reconstruisant des documents même lorsque les noms de fichiers et les chemins d’accès ne sont plus intacts.[s] Les performances des outils varient selon le type de fichier, le support de stockage, le niveau de fragmentation, le chiffrement et l’écrasement éventuel des blocs concernés.

Méthodes d’extraction : du logique au volatile

La récupération forensique de données s’effectue selon quatre niveaux d’extraction. L’extraction logique communique avec le système d’exploitation de l’appareil via une API pour demander les données visibles : une approche rapide, mais incapable de récupérer les éléments supprimés. L’extraction au niveau du système de fichiers (FFS) accède à l’ensemble de la structure du système et à ses clés de déchiffrement, offrant un accès plus profond que les méthodes logiques.

L’extraction physique contourne complètement le système d’exploitation en créant une image bit par bit de la mémoire flash. Cette méthode permet de récupérer les fichiers supprimés, l’espace non alloué et les partitions cachées.[s] Cependant, tous les appareils chiffrés modernes ne permettent pas l’extraction physique, limitant cette approche sur les configurations hautement sécurisées.

L’extraction de la mémoire volatile est un niveau d’accès forensique spécialisé. La RAM contient des clés de déchiffrement, des mots de passe et des fenêtres de discussion ouvertes, qui seraient perdues si elles n’étaient pas extraites avant l’extinction de l’appareil.[s] Des outils spécialisés capturent ces données tant que l’appareil reste sous tension, préservant des preuves qu’aucune méthode post-extinction ne peut récupérer.

TRIM, DRAT et DZAT : la barrière à la récupération sur SSD

Les disques SSD modifient fondamentalement les possibilités de récupération forensique. La commande TRIM indique au contrôleur du SSD que certains blocs ne sont plus utilisés. Une fois TRIM exécuté, la plupart des SSD renvoient des zéros lors de la lecture de ces blocs, même si les cellules NAND contiennent encore physiquement les bits d’origine.[s]

Trois comportements des SSD influencent la récupération : le mode indéfini (les anciens disques peuvent retourner des données obsolètes, aléatoires ou des zéros de manière imprévisible), DRAT (Deterministic Read After Trim, où les lectures renvoient un résultat cohérent après TRIM) et DZAT (Deterministic Zeroes After Trim, où les lectures renvoient des zéros). La plupart des disques NVMe modernes prennent en charge au moins DRAT ; les disques d’entreprise implémentent généralement DZAT.[s]

Une faille critique existe dans les outils forensiques. Certains bloqueurs d’écriture de qualité forensique bloquent les opérations d’écriture standard, mais ne bloquent pas TRIM, qui fonctionne comme une commande distincte.[s] Les examinateurs doivent vérifier la gestion de TRIM par leur bloqueur d’écriture avant d’imager des SSD.

Scalpel3 : le séquençage ADN pour les données fragmentées

Les outils de carving traditionnels peuvent récupérer des données disponibles en un seul bloc continu, ou dans certains cas spécialisés, un nombre limité de fragments. Les données véritablement fragmentées échappent à ces outils.[s] Cette limitation a historiquement empêché la récupération sur des disques endommagés où les fichiers étaient dispersés dans des secteurs non contigus.

Scalpel3, développé par Golden G. Richard III de l’université d’État de Louisiane, applique des algorithmes de chevauchement similaires à ceux du séquençage de l’ADN. L’outil aligne de petits morceaux de données qui se chevauchent pour reconstruire des fichiers existant uniquement sous forme de fragments épars.[s] L’université le décrit comme un cadre conçu pour la récupération fragmentée à grande échelle, y compris sur des appareils endommagés où l’origine et la fonction des données récupérées doivent être établies.[s]

Chaîne de possession et normes d’admissibilité

Chaque action, de l’acquisition à l’analyse, doit être consignée : outils utilisés, valeurs de hachage générées, horodatages et procédures de manipulation. Cette documentation prouve la transparence et prévient les contestations liées à l’altération ou à la contamination des preuves.[s]

Dans l’affaire de la disculpation de Ray Wooden, l’équipe de la défense a obtenu une ordonnance du tribunal exigeant que l’accusation remette directement l’appareil de Wooden, plutôt que de s’appuyer sur les données extraites par le procureur. Cela a permis une extraction et une analyse forensiques indépendantes.[s] Les données de localisation ont été représentées à l’aide d’un logiciel de cartographie ; au moment précis d’un incident présumé, le téléphone se trouvait dans un box de stockage, avec un message texte contemporain confirmant la présence de Wooden sur place.[s]

Les informations qui ont innocenté Wooden se trouvaient sur son téléphone depuis le début, complètement ignorées par les procureurs.[s] Cette affaire soulève une question troublante : combien d’autres personnes croupissent encore en prison avec des preuves disculpatoires sur leurs appareils ?

Le paysage forensique en évolution

Les appareils mobiles occupent désormais une place centrale en forensique numérique. MSAB décrit ce changement ainsi : il y a dix ans, un téléphone était un accessoire dans une affaire criminelle ; aujourd’hui, le téléphone est la scène de crime.[s] La coopération policière internationale sur les preuves numériques peut faciliter des enquêtes couvrant plusieurs juridictions et systèmes juridiques.

De nouveaux défis continuent d’émerger. Les méthodes forensiques numériques croisent également l’analyse forensique des médias synthétiques, où les enquêteurs doivent déterminer si une preuve audio ou vidéo est authentique ou générée par IA. Alors que les technologies de stockage évoluent et que le chiffrement devient omniprésent, la course entre la destruction des preuves et leur récupération s’intensifie. La science est claire : effacé ne signifie pas toujours disparu. La question est de savoir si les enquêteurs savent où chercher.