Le patron m’a demandé un article sur Stuxnet, et franchement, c’est une de ces histoires qui ne cesse d’être extraordinaire, peu importe combien de fois on la revisite. En 2010, des chercheurs en sécurité informatique sont tombés sur quelque chose d’inédit : un ver informatique de 500 kilooctets[s] qui détruisait silencieusement des équipements nucléaires iraniens depuis des années. L’arme cybernétique Stuxnet n’était pas conçue pour voler des données ni extorquer de l’argent. Elle était construite pour casser des choses, de vraies choses physiques, avec rien que du code.

Voici ce qui s’est passé, pourquoi cela a compté, et pourquoi nous vivons encore dans le monde que Stuxnet a créé.

Le problème : le programme nucléaire iranien

En 2006, l’Iran avait repris l’enrichissement d’uranium dans son installation souterraine de Natanz, un vaste complexe avec trois bâtiments souterrains, dont deux conçus pour accueillir 50 000 centrifugeuses[s]. Le président du pays, Mahmoud Ahmadinejad, se vantait publiquement de ses plans pour développer le programme. Les gouvernements occidentaux craignaient que ce soit une voie vers l’armement nucléaire.

Les options militaires semblaient toutes mauvaises. L’administration Bush estimait qu’une frappe aérienne israélienne sur Natanz risquait de déclencher une guerre régionale. Les sanctions économiques étaient dans l’impasse, les alliés européens ne s’accordant pas sur la marche à suivre. Selon le New York Times[s], la CIA et la NSA ont proposé une alternative radicale : une cyberattaque capable de saboter les centrifugeuses de l’intérieur.

Le programme classifié portait le nom de code Opération Olympic Games.

L’arme cybernétique Stuxnet : son fonctionnement

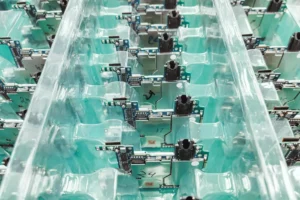

Les centrifugeuses sont des machines délicates. Elles font tourner le gaz d’uranium à des vitesses supersoniques pour séparer les isotopes nécessaires au combustible nucléaire ou aux armes. La moindre perturbation dans leur rotation peut les faire se désintégrer.

Stuxnet a exploité cette fragilité. Le ver ciblait le logiciel Siemens qui contrôlait les automates programmables des centrifugeuses, ces petits ordinateurs qui gèrent les équipements industriels. Une fois à l’intérieur, il faisait deux choses : il perturbait la rotation des centrifugeuses, et il transmettait de fausses données aux écrans des opérateurs[s] pour que tout paraisse normal.

Les ingénieurs de Natanz savaient que quelque chose clochait. Les centrifugeuses tombaient en panne à un rythme anormalement élevé. Mais ils ne parvenaient pas à en trouver la cause : Stuxnet se fondait dans le décor, leur montrant des enregistrements d’opérations normales pendant qu’il détruisait les équipements en dessous.

Pénétrer une installation isolée du réseau

Natanz n’était pas connectée à Internet. Ce « vide d’air » était censé la rendre imperméable à toute cyberattaque. Stuxnet était conçu pour franchir cette barrière via des clés USB transportées par des personnes ayant un accès physique à l’installation.

Pendant des années, l’identité de la personne qui avait introduit le ver est restée un mystère. Puis, en 2024, une enquête de deux ans menée par le quotidien néerlandais De Volkskrant[s] l’a identifiée : Erik van Sabben, un ingénieur néerlandais de 36 ans recruté par le service de renseignement néerlandais (AIVD) à la demande des agences américaine et israélienne. Van Sabben avait un profil technique, faisait des affaires en Iran et était marié à une Iranienne, ce qui en faisait un candidat idéal.

Selon le compte rendu de SecurityWeek sur l’enquête[s], van Sabben aurait introduit le malware via une pompe à eau qu’il avait installée à Natanz. Les parlementaires néerlandais n’ont jamais été informés. « Les Américains nous ont utilisés », a confié une source du renseignement au Volkskrant. Van Sabben est mort dans un accident de moto à Dubaï deux semaines après l’opération.

Les dégâts

Entre fin 2009 et début 2010, l’Iran a mis hors service et remplacé environ 1 000 centrifugeuses IR-1[s] à Natanz, selon des données compilées par l’Institut pour la science et la sécurité internationale à partir des rapports de garanties de l’AIEA. Si les pannes de centrifugeuses sont normales dans les installations d’enrichissement, ce niveau dépassait largement les attentes.

Le ver a infecté plus de 200 000 ordinateurs dans le monde[s] après s’être échappé de l’installation, sans toutefois causer de dommages aux systèmes non connectés aux équipements Siemens spécifiquement ciblés. Certains responsables de l’administration Obama estimaient que le programme avait retardé le développement nucléaire iranien de dix-huit mois à deux ans, même si Kim Zetter, la journaliste qui a écrit le livre de référence sur Stuxnet[s], avançait que l’attaque était « prématurée » et « aurait pu avoir un effet bien plus important si les attaquants avaient attendu ».

Découverte et retombées

Stuxnet n’était jamais censé être découvert. Mais une version plus agressive, déployée en 2009 ou 2010, s’est propagée trop loin. Un bureau iranien sans lien avec le programme nucléaire a commencé à subir des redémarrages et des pannes mystérieuses. Un expert local en sécurité a appelé un ami chez la société antivirus biélorusse VirusBlokAda, et l’enquête sur le malware la plus décisive de l’histoire a commencé.

Des chercheurs de Kaspersky Lab, Symantec et d’autres entreprises[s] ont passé des mois à décompiler le code. Ils ont découvert qu’il exploitait quatre failles zero-day distinctes, un nombre sans précédent pour un seul malware, ainsi que des certificats numériques volés à des entreprises taïwanaises. Kaspersky a estimé qu’il avait fallu une équipe d’au moins dix développeurs deux à trois ans pour le concevoir.

En juin 2012, le New York Times a révélé[s] que Stuxnet était le produit de l’Opération Olympic Games, un programme américano-israélien lancé sous Bush et développé sous Obama. Aucun des deux gouvernements n’a officiellement reconnu sa responsabilité.

Pourquoi Stuxnet est toujours d’actualité

Stuxnet a été la première cyberattaque publiquement connue à provoquer la destruction physique d’une infrastructure. Comme l’a déclaré l’ancien directeur de la CIA Michael Hayden au New York Times[s] : « Quelqu’un a franchi le Rubicon. »

En juillet 2025, Kim Zetter a témoigné devant la Commission de la sécurité intérieure de la Chambre des représentants américaine[s] que Stuxnet « a fourni la preuve irréfutable que la destruction physique d’infrastructures critiques, avec rien d’autre que du code, était non seulement possible mais probable ». Elle a souligné qu’après Stuxnet, les chercheurs en sécurité se sont penchés sur les systèmes de contrôle industriels et ont découvert « non seulement des failles logicielles, mais aussi des problèmes architecturaux entiers qu’un simple correctif ne pouvait pas résoudre ».

Les héritiers des techniques de Stuxnet ont déjà fait leur apparition. Comme Zetter l’a noté dans son témoignage[s], les attaques de 2015 et 2016 contre le réseau électrique ukrainien, attribuées à la Russie, ont provoqué des pannes affectant des centaines de milliers de personnes. Le malware Triton de 2017 visait les systèmes de sécurité d’une usine pétrochimique saoudienne, un pas de plus vers des attaques pouvant directement mettre des vies en danger.

Marcus Ranum, l’un des pionniers du pare-feu informatique, a qualifié Stuxnet de « pierre jetée par des gens qui vivent dans une maison de verre ». Les mêmes vulnérabilités des systèmes de contrôle industriels que Stuxnet a exploitées en Iran existent dans toute l’infrastructure américaine et européenne. Quinze ans après sa découverte, le monde n’a pas résolu le problème que Stuxnet a mis en lumière. Il n’a fait que démontrer, à maintes reprises, à quel point la menace est réelle.

Le patron m’a demandé un article sur Stuxnet, et pour quiconque travaille en cybersécurité, c’est l’étude de cas qui ne vieillit pas. En juin 2010, des chercheurs ont identifié un ver de 500 kilooctets[s] qui sabotait silencieusement l’infrastructure d’enrichissement d’uranium iranienne depuis des années. L’arme cybernétique Stuxnet a représenté un changement de paradigme : la première instance confirmée d’un malware conçu pour provoquer la destruction physique d’équipements industriels via la manipulation d’automates programmables industriels.

Contexte opérationnel : Olympic Games

En 2006, l’Iran avait repris l’enrichissement à l’usine d’enrichissement de combustible (FEP) de Natanz, une installation souterraine comprenant trois bâtiments souterrains, dont deux conçus pour accueillir 50 000 centrifugeuses[s]. L’administration Bush faisait face à un dilemme stratégique : les sanctions étaient dans l’impasse, les frappes militaires risquaient une escalade régionale, et les précédents efforts de sabotage de la CIA (introduction de composants défectueux dans la chaîne d’approvisionnement iranienne) n’avaient produit que des résultats limités.

Selon l’enquête du New York Times de 2012[s], le général James Cartwright du Commandement stratégique américain a proposé une opération cybernétique ciblant les systèmes de contrôle industriels de Natanz. La NSA a développé l’arme en partenariat avec la CIA et l’Unité 8200 israélienne (SIGINT). Le programme, baptisé Olympic Games, a débuté sous Bush et a été accéléré par Obama.

La première phase consistait à déployer une balise dans les systèmes de contrôle Siemens de Natanz pour cartographier l’architecture de l’installation. La balise « téléphonait à la maison » vers le quartier général de la NSA avec les plans des répertoires électroniques et des connexions des contrôleurs. La collecte de renseignements a pris plusieurs mois.

L’arme cybernétique Stuxnet : architecture de l’attaque

L’architecture de Stuxnet opérait sur trois couches : propagation Windows, exploitation du logiciel Siemens Step 7, et délivrance de la charge utile sur les automates. L’Agence de l’Union européenne pour la cybersécurité (ENISA) l’a classifié[s] comme un malware spécialisé ciblant les systèmes SCADA exécutant Siemens SIMATIC WinCC ou STEP 7.

Le ver exploitait quatre vulnérabilités zero-day[s] simultanément, un nombre sans précédent pour un seul spécimen de malware :

- Une faille LNK (raccourci Windows) pour la propagation via USB

- Une vulnérabilité dans le spouleur d’impression partagé pour le déplacement latéral en réseau

- Deux exploits d’élévation de privilèges pour obtenir un accès système sur des machines verrouillées

Par ailleurs, il utilisait des pilotes signés numériquement avec des certificats à clé privée volés à deux fabricants de matériel taïwanais (Realtek et JMicron), lui permettant d’installer un rootkit en mode noyau sans déclencher d’avertissements de sécurité. Kaspersky Lab a estimé[s] que le ver a nécessité une équipe d’au moins dix développeurs travaillant pendant deux à trois ans.

Deux séquences de charge utile distinctes

Stuxnet contenait deux séquences de sabotage distinctes, ciblant chacune différents aspects du fonctionnement des centrifugeuses. L’Institut pour la science et la sécurité internationale (ISIS) a analysé[s] les deux en détail à partir de la rétroingénierie de Symantec :

Séquence A (manipulation des vannes) : Comme Kim Zetter l’a détaillé dans son témoignage au Congrès de 2025[s], la première version ciblait les vannes de sortie des centrifugeuses. Après avoir enregistré 30 jours d’opération normale, Stuxnet fermait les vannes pour empêcher le gaz de s’échapper, faisant monter la pression interne à cinq fois le niveau normal. Simultanément, il désactivait les systèmes de sécurité des cascades et transmettait des données normales pré-enregistrées aux stations de surveillance. Ce cycle de sabotage de deux heures se répétait tous les 30 jours.

Séquence B (manipulation de fréquence) : Selon le témoignage de Zetter[s], la deuxième version ciblait les convertisseurs de fréquence contrôlant la vitesse de rotation des centrifugeuses. Après une période d’enregistrement de 26 jours, elle augmentait la fréquence du moteur de la valeur nominale de 1 064 Hz à 1 410 Hz pendant 15 minutes. L’ISIS a confirmé[s] que 1 410 Hz correspond à une vitesse de paroi du rotor de 443 mètres par seconde, proche de la limite mécanique du rotor en aluminium des centrifugeuses IR-1 (440-450 m/s). Après 13 jours, la fréquence était ensuite abaissée à 2 Hz pendant 50 minutes, annulant tout progrès d’enrichissement avant de rétablir le fonctionnement normal.

La livraison : franchir le vide d’air

Les systèmes de contrôle de Natanz étaient isolés d’Internet. Stuxnet était conçu pour se propager via des supports amovibles, en particulier des clés USB. Le NYT rapportait[s] qu’« il y a toujours un idiot dans les parages qui ne réfléchit pas trop à la clé USB dans sa main », selon les termes d’un architecte de l’opération.

Un élément clé du mécanisme de livraison est apparu en janvier 2024, quand une enquête de deux ans du quotidien néerlandais De Volkskrant[s] a identifié Erik van Sabben, un ingénieur néerlandais recruté par l’AIVD (Service général de renseignement et de sécurité des Pays-Bas) en 2005 à la demande des services de renseignement américain et israélien. Van Sabben s’est infiltré à Natanz grâce à ses relations commerciales en Iran et à son mariage avec une Iranienne.

SecurityWeek a rapporté[s] que le malware aurait été installé sur une pompe à eau que van Sabben avait posée dans l’installation, bien que le chercheur en sécurité Ralph Langner, qui a conduit sa propre analyse approfondie de Stuxnet, ait noté qu’« une pompe à eau ne peut pas transporter une copie de Stuxnet », ce qui suggère que le mécanisme de livraison réel reste débattu. L’ancien directeur de la CIA Michael Hayden, interrogé par De Volkskrant, n’a pu ni confirmer ni infirmer la théorie de la pompe à eau, invoquant le secret-défense.

Évaluation de l’impact

Les données de garanties de l’AIEA analysées par l’ISIS[s] ont montré qu’entre fin 2009 et début 2010, l’Iran a mis hors service environ 1 000 centrifugeuses IR-1 dans la FEP, soit approximativement six cascades de 164 centrifugeuses chacune. Le module A26 a été le plus touché : 11 de ses 18 cascades ont été déconnectées, affectant 1 804 centrifugeuses. Le nombre maximal de centrifugeuses installées à Natanz avait atteint 8 692 IR-1 avant l’incident.

Le président iranien Ahmadinejad a admis[s] que des adversaires occidentaux « ont réussi à créer des problèmes pour un nombre limité de nos centrifugeuses avec le logiciel qu’ils avaient installé dans des pièces électroniques ». Les données de l’AIEA suggèrent autre chose. Pourtant, le taux de production d’uranium faiblement enrichi de l’Iran a en réalité augmenté pendant cette période, ce qui laisse penser que les opérateurs ont compensé en priorisant la réparation des cascades d’enrichissement.

Les évaluations de l’impact stratégique divergent. Les estimations internes de l’administration Obama faisaient état d’un retard de dix-huit mois à deux ans. Kim Zetter a soutenu[s] à Stanford que « Stuxnet n’a en réalité eu que très peu d’effet sur le programme nucléaire iranien » et était « prématuré », notant que l’Iran avait réalisé un gain net en stock d’uranium pendant l’attaque et avait ensuite adopté des modèles de centrifugeuses plus robustes.

Le ver a finalement infecté plus de 200 000 ordinateurs dans le monde[s] après s’être échappé de Natanz, la majorité des infections se concentrant en Iran. En dehors de l’installation, il n’a causé que des symptômes gênants (redémarrages, écrans bleus) sur les machines dépourvues de la configuration Siemens ciblée.

Découverte et rétroingénierie

La découverte de Stuxnet a commencé[s] par un appel au support technique. Un bureau iranien subissait des redémarrages persistants même après des réinstallations complètes du système d’exploitation. Sergey Ulasen, de la société biélorusse VirusBlokAda, a isolé le malware et reconnu les exploits zero-day. Il a partagé ses conclusions avec la communauté de sécurité au sens large.

Liam O’Murchu de Symantec l’a décrit comme « de loin le morceau de code le plus complexe que nous ayons examiné, dans une catégorie complètement différente de tout ce que nous avions vu auparavant ». Après trois à six mois de rétroingénierie, son équipe avait déterminé « 99 % de tout ce qui se passe dans le code ». La percée clé est venue quand ils ont mis en correspondance les paramètres du code (huit ou dix tableaux de 168 convertisseurs de fréquence) avec les spécifications publiées par l’AIEA pour une installation d’enrichissement d’uranium.

Roel Schouwenberg de Kaspersky[s] a noté que les quatre zero-days « se complètent tous à merveille » et que le code était « trop sophistiqué pour être l’œuvre d’un groupe hétéroclite de hackers mal intentionnés ». Le code intégrait la chaîne de caractères « DEADFOO7 », probablement une référence au terme aéronautique « dead foot » (moteur mort).

Héritage et pertinence continue

En juillet 2025, Zetter a témoigné devant la Commission de la sécurité intérieure de la Chambre des représentants[s] que Stuxnet « a fourni la preuve irréfutable que la destruction physique d’infrastructures critiques, avec rien d’autre que du code, était non seulement possible mais probable ». Elle a averti qu’« une fois que les chercheurs en sécurité ont tourné leur regard vers ces systèmes, ils ont trouvé non seulement des failles logicielles, mais aussi des problèmes architecturaux entiers qu’un correctif ne pouvait pas résoudre ».

Les familles de malwares qui ont suivi témoignent d’une filiation claire avec les innovations de Stuxnet :

- Duqu (2011) : Malware de collecte de renseignements partageant du code avec Stuxnet, ciblant des entreprises industrielles à des fins de reconnaissance

- Flame (2012) : Plateforme d’espionnage ciblant les systèmes gouvernementaux iraniens, avec un code vieux d’au moins cinq ans au moment de la découverte

- BlackEnergy/Industroyer (2015-2016) : Attaques contre le réseau électrique ukrainien provoquant des coupures de courant pour des centaines de milliers de personnes, attribuées à la Russie

- Triton (2017) : A ciblé les systèmes instrumentés de sécurité d’une usine pétrochimique saoudienne, un pas de plus vers des attaques pouvant causer des dommages physiques aux travailleurs

La leçon stratégique de Stuxnet est à double tranchant. Il a démontré que les opérations cybernétiques pouvaient se substituer à l’action militaire cinétique, empêchant potentiellement une frappe aérienne israélienne sur l’Iran. Mais il a aussi, comme Zetter l’a dit au Congrès, ouvert une ère où les mêmes techniques « pourraient être déployées contre des systèmes civils et militaires dans le monde entier, perturbant des services essentiels, endommageant des équipements et, dans certains cas, causant des pertes humaines ». Les vulnérabilités des systèmes de contrôle industriels que Stuxnet a exploitées en 2007 restent répandues dans les infrastructures critiques à l’échelle mondiale. Quinze ans après sa découverte, la révélation fondamentale de Stuxnet, que le code peut détruire, n’a fait que gagner en urgence.