Die Deepfake-Erkennung versagt. Nicht weil die Erkennungssysteme schlecht konstruiert sind, sondern weil das Problem, das sie lösen sollen, mit jeder neuen KI-Modellgeneration strukturell schwieriger wird. Das Volumen der Deepfakes ist von rund 500.000 im Jahr 2023 auf geschätzte 8 Millionen im Jahr 2025 gewachsen, mit einem jährlichen Wachstum von fast 900 %. Und jede neue Fälschung ist schwerer zu entdecken als die vorherige.

Das ist keine vorübergehende Lücke, die bessere Software schließen wird. Es handelt sich um eine grundlegende Asymmetrie: Eine überzeugende Fälschung zu erstellen wird billiger und einfacher, während ihre Erkennung aufwendiger und unzuverlässiger wird. Um zu verstehen, warum das so ist, muss man sich ansehen, wie Deepfakes tatsächlich erstellt werden und womit Erkennungssysteme konfrontiert sind.

Wie Deepfakes entstehen

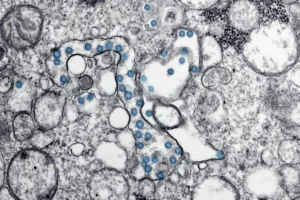

Im Kern ersetzt ein Deepfake das Gesicht, die Stimme oder den Körper einer Person in einem Medienbeitrag durch die einer anderen Person. Die gängigste Methode verwendet einen KI-Typ namens Autoencoder. Stellen Sie sich ein zweiteiliges System vor: einen Encoder, der ein Gesicht in eine Art abstrakte Skizze komprimiert, und einen Decoder, der aus dieser Skizze ein Gesicht rekonstruiert.

Der Trick besteht darin, einen einzigen Encoder auf zwei verschiedenen Gesichtern zu trainieren, während jedes Gesicht seinen eigenen Decoder erhält. Nach dem Training wird die abstrakte Darstellung von Gesicht A in den Decoder von Gesicht B eingespeist, woraus die Merkmale von Gesicht B auf die Ausdrücke von Gesicht A übertragen werden. Das Ergebnis: ein Video, in dem eine Person als jemand ganz anderes erscheint.

Ein leistungsfähigerer Ansatz verwendet Generative Adversarial Networks, kurz GANs. Dabei konkurrieren zwei KI-Systeme: Ein „Generator” erzeugt Fälschungen und ein „Diskriminator” versucht, sie zu erkennen. Sie trainieren sich gegenseitig unaufhörlich, bis die Fälschungen selbst für das diskriminierende KI-System nicht mehr von echten Inhalten zu unterscheiden sind.

Die neueste Generation verwendet Diffusionsmodelle, dieselbe Technologie, die Bildgeneratoren wie Stable Diffusion zugrunde liegt. Diese Modelle lernen, Bilder mit Rauschen zu versehen und es wieder zu entfernen, und erzeugen Ergebnisse mit beispielloser Detailtreue und Konsistenz.

Warum Deepfakes so schnell so gut wurden

Drei Entwicklungen konvergierten und beschleunigten das Problem erheblich.

Erstens lernten moderne Videomodelle, Identität von Bewegung zu trennen. Frühere Deepfakes übertrugen Bild für Bild ein Gesicht auf ein anderes, was zu charakteristischem Flimmern, Verzerrungen und Deformierungen um Augen und Kiefer führte. Aktuelle Modelle verstehen die Identität einer Person als abstraktes Konzept, unabhängig von ihrer Bewegungsweise, sodass dieselbe Identität mit völlig anderen Bewegungen animiert werden kann. Das Ergebnis: stabile, kohärente Gesichter ohne die strukturellen Verzerrungen, die einst zuverlässige forensische Beweise darstellten.

Zweitens überschritt das Stimmklonen eine Schwelle, die Forscher als „Ununterscheidbarkeitsschwelle” bezeichnen. Wenige Sekunden Audio reichen nun aus, um einen überzeugenden Klon zu erzeugen, komplett mit natürlicher Intonation, Rhythmus, Pausen und Atemgeräuschen. Drei Sekunden Audio können eine Stimmübereinstimmung von 85 % mit dem Originalsprecher erzielen.

Drittens haben Verbrauchertools die technische Hürde nahezu auf null gesenkt. Tools wie OpenAIs Sora 2 und Googles Veo 3 ermöglichen es jedem, eine Idee zu beschreiben, von einem großen SprachmodellEin Maschinenlern-System, das auf großen Mengen von Text trainiert wurde und menschliche Sprache vorhersagt und generiert. Diese Systeme wie GPT und Claude zeigen überraschende Fähigkeiten, machen aber auch selbstbewusst Fehler. ein Skript verfassen zu lassen und in wenigen Minuten ein ausgefeiltes Video zu generieren.

Deepfake-Erkennung: Warum sie immer weiter zurückfällt

Frühe Deepfake-Erkennung funktionierte durch die Suche nach Artefakten: unnatürliches Blinzeln, inkonsistente Beleuchtung, unscharfe Ränder rund ums Gesicht. Als die Fälschungen besser wurden, verschwanden diese Artefakte. Die Erkennungssysteme passten sich an, indem sie nach subtileren statistischen Signaturen suchten, die für das menschliche Auge unsichtbar sind. Aber dieser Ansatz hat ein grundlegendes Problem.

Erkennungsmodelle werden auf bekannten Deepfake-Datensätzen trainiert. Wenn sie auf Fälschungen aus einer anderen Quelle oder einem neueren Modell getestet werden, bricht ihre Genauigkeit ein. Dies ist das Problem der Generalisierung zwischen Datensätzen und die Achillesferse des gesamten Erkennungsparadigmas. Ein Erkennungssystem, das auf seinen Trainingsdaten über 90 % Genauigkeit erzielt, kann bei einem anderen Datensatz erheblich schlechter abschneiden, eine in der Deepfake-Forensikforschung gut dokumentierte Herausforderung.

Unter realen Bedingungen ist das Bild noch düsterer. KI-Erkennungswerkzeuge verlieren 45 bis 50 % ihrer Wirksamkeit, wenn sie außerhalb kontrollierter Laborbedingungen gegen Deepfakes eingesetzt werden. Komprimierung, Größenänderung, Re-Encoding in sozialen Medien und Bildschirmaufnahmen entfernen alle subtilen Signale, auf die Erkennungssysteme angewiesen sind.

Menschen schneiden nicht besser ab. Eine iProov-Studie aus dem Jahr 2025, bei der 2.000 Verbraucher getestet wurden, ergab, dass nur 0,1 % alle Deepfakes und echten Inhalte in Bildern und Videos korrekt identifizieren konnten. Die menschliche Erkennungsrate für hochwertige Video-Deepfakes liegt bei nur 24,5 %, kaum über dem Zufallsniveau. Und trotz ihrer schlechten Leistung überschätzen Menschen ihre eigenen Erkennungsfähigkeiten regelmäßig und bewerten sich mit über 60 %, unabhängig davon, ob ihre Antworten korrekt waren.

Die realen Schäden sind bereits eingetreten

Im Februar 2024 wurde ein Mitarbeiter des britischen Ingenieurunternehmens Arup durch einen Videoanruf getäuscht und überwies 25 Millionen Dollar, wobei der Finanzvorstand und weitere Kollegen allesamt Deepfakes waren. Der Mitarbeiter war zunächst bei einer Phishing-E-Mail misstrauisch, aber der Videoanruf überwand seine Zweifel, weil die Teilnehmer genauso aussahen und klangen wie Personen, die er kannte.

Dieser Vorfall ist Teil eines größeren Trends. Betrugsversuche mit Deepfakes haben in den letzten drei Jahren um 2.137 % zugenommen. Unternehmen verloren 2024 durchschnittlich fast 500.000 Dollar pro Deepfake-Vorfall, und US-amerikanische Betrugsverluste durch generative KI werden voraussichtlich von 12,3 Milliarden Dollar im Jahr 2023 auf 40 Milliarden Dollar bis 2027 steigen.

Die NSA, das FBI und die CISA haben gemeinsam gewarnt, dass Bedrohungen durch synthetische Medien „exponentiell zugenommen” haben und eine wachsende Herausforderung für nationale Sicherheitssysteme und kritische Infrastrukturen darstellen.

Der nächste Schritt: Herkunftsnachweis statt Deepfake-Erkennung

Wenn die nachträgliche Erkennung von Fälschungen ein Verlustspiel ist, besteht die Alternative darin, Authentizität an der Quelle nachzuweisen. Das ist die Idee hinter der Coalition for Content Provenance and Authenticity (C2PA), einem offenen Standard, der kryptografische Herkunftsdaten zum Zeitpunkt der Erstellung an Medien knüpft. Stellen Sie sich ein manipulationssicheres Siegel vor: nicht um zu prüfen, ob etwas gefälscht ist, sondern um zu beweisen, dass etwas echt ist.

C2PA bettet ein signiertes Manifest in Bilder, Videos und Audio ein, das aufzeichnet, wo der Inhalt erstellt wurde, welche Tools verwendet wurden und ob KI beteiligt war. Wenn irgendeiner Teil des Inhalts oder seiner Herkunftsdaten manipuliert wird, bricht die Signatur. Große Technologie- und Medienunternehmen haben begonnen, den Standard zu übernehmen.

Die C2PA-Spezifikation ist jedoch explizit über ihre eigenen Grenzen: Sie ist „kein Allheilmittel gegen Desinformation” und „ergänzt Ansätze der Medienkompetenz, Faktenprüfung und digitalen Forensik”. Sie funktioniert nur, wenn die gesamte Kette, von der Kamera bis zur Plattform, den Standard unterstützt. Medien ohne Herkunftsdaten sind nicht automatisch gefälscht, sie sind schlicht unverifizierbar.

Wie Deepfake-Forscher Siwei Lyu es formuliert: „Einfach genauer auf Pixel zu schauen wird nicht mehr ausreichen.” Die Verteidigung muss von der Inhaltsanalyse zur Inhaltsauthentifizierung übergehen.

Die Deepfake-Erkennung verliert strukturell den Boden gegenüber der Deepfake-Generierung. Das ist weder ein Ressourcen- noch ein Talentproblem. Es handelt sich um eine Asymmetrie, die in der Mathematik der Aufgabe selbst liegt: Generative Modelle optimieren für perzeptuelle Ununterscheidbarkeit, während Erkennungsmodelle über einen unbegrenzten Raum von Generierungstechniken hinweg generalisieren müssen. Das Volumen der Deepfakes ist von rund 500.000 im Jahr 2023 auf geschätzte 8 Millionen im Jahr 2025 gewachsen, mit einem jährlichen Wachstum von fast 900 %, und jede Modellgeneration verringert die Lücke zwischen synthetischen und authentischen Medien weiter.

Generierungsarchitekturen: Autoencoder, GANs und Diffusionsmodelle

Die ursprüngliche Deepfake-Pipeline verwendete gekoppelte Autoencoder. Ein gemeinsamer Encoder projiziert Gesichtsbilder in einen latenten Raum, während separate Decoder spezifische Identitäten aus dieser gemeinsamen Repräsentation rekonstruieren. Der Gesichtstausch funktioniert, indem der latente Code der Quellidentität durch den Decoder der Zielidentität geleitet wird. Der gemeinsame Encoder zwingt beide Decoder, sich auf eine gemeinsame latente Struktur für Gesichtsattribute wie Pose, Ausdruck und Beleuchtung zu einigen, was bedeutet, dass der Tausch die Ausdrücke der Quelle beibehält, während die Identität des Ziels gerendert wird.

GANs verbesserten dies durch adversariales Training. Ein Generator erzeugt synthetische Gesichter, während ein Diskriminator lernt, sie von echten Bildern zu unterscheiden. Die beiden Netzwerke werden gemeinsam in einem Minimax-Spiel trainiert: Der Generator minimiert die Genauigkeit des Diskriminators, während der Diskriminator sie maximiert. Bei Konvergenz sollte die Ausgabeverteilung des Generators theoretisch der realen Datenverteilung entsprechen. Architekturen wie StyleGAN führten stilbasierte Synthese ein, die eine feinkörnige Kontrolle über Identität, Pose und Textur auf verschiedenen Auflösungsebenen durch adaptive Instanznormalisierung ermöglicht.

Diffusionsmodelle repräsentieren den aktuellen Stand der Technik. Diese Modelle lernen das Inverse einer festen Markov-Kette, die Daten progressiv mit Gauß’schem Rauschen versieht. Während der Generierung entrauscht das Modell iterativ einen zufälligen Rauschvektor, konditioniert auf Textprompts oder Referenzbilder, um die Ausgabe zu erzeugen. Der Entrauschungsprozess operiert in einem gelernten latenten Raum (bei latenten Diffusionsmodellen wie Stable Diffusion) statt im Pixelraum, was die Generierung sowohl schneller als auch kontrollierbarer macht. Diffusionsmodelle haben im Vergleich zu GANs eine überlegene Modenabdeckung demonstriert, reduzieren Artefakte wie Modenkollaps und erreichen dabei höhere Wiedergabetreue.

Warum zeitliche Kohärenz alles verändert hat

Frühe Deepfake-Videos litten unter Inkonsistenzen auf Einzelbildebene: Flimmern, Verzerrungen und strukturelle Deformierungen in hochfrequenten Bereichen wie Augen und Kiefer. Diese Artefakte waren verlässliche forensische Signale. Moderne Videogenerierungsmodelle haben diese Hinweise eliminiert, indem sie Identitätsrepräsentation von Bewegung entkoppeln.

Die zentrale architektonische Innovation besteht in der Trennung des latenten Raums in Identitäts- und Bewegungsunterräume. Der Identitätsencoder erfasst erscheinungsbezogene Merkmale, die über Frames hinweg konstant bleiben, während der Bewegungsencoder Pose, Ausdruck und Dynamik erfasst. Diese Entkopplung bedeutet, dass dieselbe Bewegungssequenz auf verschiedene Identitäten abgebildet oder eine einzelne Identität mit beliebigen Bewegungen animiert werden kann, was stabile, kohärente Gesichter mit zeitlich konsistenter Beleuchtung, Hauttextur und Mikroausdrücken erzeugt.

Die Stimmsynthese folgte einer parallelen Entwicklung. Aktuelle Systeme benötigen nur drei Sekunden Referenzaudio, um eine Stimmübereinstimmung von 85 % zu generieren, die nicht nur Tonhöhe und Klangfarbe, sondern auch Intonationsmuster, Rhythmus, Betonung, Pausen und Atemgeräusche erfasst. Forscher beschreiben dies als das Überschreiten der „Ununterscheidbarkeitsschwelle”, bei der perzeptuelle Hinweise für Nicht-Experten effektiv verschwunden sind.

Deepfake-Erkennung: die Generalisierungskrise

Erkennungsmethoden fallen im Wesentlichen in zwei Kategorien: artefaktbasiert und lernbasiert. Artefaktbasierte Detektoren suchen nach spezifischen Inkonsistenzen (Übergangsgrenzen, unnatürliche Augenreflexionen, Anomalien im Frequenzbereich). Lernbasierte Detektoren trainieren neuronale Netze, Medien als real oder synthetisch zu klassifizieren.

Beide Ansätze teilen eine kritische Schwäche: Sie überfitten auf die Generierungsmethode in ihren Trainingsdaten. Das ist das Problem der datensatzübergreifenden Generalisierung. Ein CNN, das auf einem Benchmark trainiert wurde, kann auf dessen Testset hohe Genauigkeit erzielen, aber erhebliche Leistungseinbußen bei Fälschungen aus einer anderen Generierungspipeline erleiden. Der Detektor lernt, den Fingerabdruck eines spezifischen Generators zu erkennen, nicht die allgemeine Eigenschaft, synthetisch zu sein.

Dieses Problem ist struktureller, nicht nur praktischer Natur. Jede neue Generierungsarchitektur hinterlässt unterschiedliche statistische Spuren. Ein Detektor, der auf GAN-Artefakten trainiert wurde (periodische Frequenzmuster, Trunkierungsartefakte im latenten Raum), wird DiffusionsmodellKI-Modell, das Bilder oder Videos erzeugt, indem es lernt, schrittweise Rauschen aus zufälligen Daten zu entfernen. Es produziert hochrealistische synthetische Medien.-Artefakte vollständig übersehen, und umgekehrt. Der Raum möglicher Generierungstechniken ist unbegrenzt und expandierend, während jeder Detektor auf einem festen, retrospektiven Snapshot dieses Raums trainiert wird.

Der reale Einsatz verschärft das Problem. KI-Erkennungswerkzeuge verlieren 45 bis 50 % ihrer Wirksamkeit außerhalb kontrollierter Laborbedingungen. Re-Encoding in sozialen Medien (typischerweise JPEG-Komprimierung mit Qualitätsfaktoren von 70 bis 85 oder H.264-Re-Encoding mit variablen Bitraten), Auflösungsreduzierung und Bildschirmaufnahmen zerstören alle subtilen statistischen Signaturen, auf die Detektoren angewiesen sind. Adversariale Störungen fügen eine weitere Dimension hinzu: Techniken wie FGSM (Fast Gradient Sign Method) können die Erkennungsgenauigkeit in datensatzübergreifenden Einstellungen erheblich verschlechtern, indem sie imperzipierbares Rauschen hinzufügen, das die gelernten Entscheidungsgrenzen des Detektors ausnutzt.

Das Versagen menschlicher Erkennung

Automatisierte Erkennung ist nicht die einzige Verteidigungslinie, die versagt. Eine iProov-Studie aus dem Jahr 2025, bei der 2.000 Verbraucher getestet wurden, ergab, dass nur 0,1 % alle Deepfakes und echten Medien in Bild- und Videostimuli korrekt identifizieren konnten. Die Teilnehmer waren darauf vorbereitet, nach Fälschungen zu suchen, und doch waren sie 36 % weniger wahrscheinlich, ein synthetisches Video im Vergleich zu einem synthetischen Bild korrekt zu identifizieren. Bei hochwertigen Video-Deepfakes im Speziellen liegen die menschlichen Erkennungsraten bei 24,5 %, was unter dem 50 %-Basiswert liegt, den man von zufälligem Raten bei einem ausgeglichenen Datensatz erwarten würde.

Das hat direkte operative Konsequenzen. Im Arup-Vorfall nahm ein Finanzangestellter in Hongkong an einem Videoanruf teil, bei dem der Finanzvorstand und mehrere Kollegen allesamt Deepfakes waren. Trotz anfänglichem Misstrauen gegenüber einer Phishing-E-Mail zerstreute der Videoanruf seine Zweifel. Das Ergebnis: 15 Transaktionen über insgesamt 200 Millionen Hongkong-Dollar (etwa 25,6 Millionen US-Dollar), die auf von Betrügern kontrollierte Konten überwiesen wurden.

Die übergreifenden Betrugsstatistiken spiegeln diese Verwundbarkeit wider. Deepfake-Betrugsversuche haben in drei Jahren um 2.137 % zugenommen. Unternehmen verloren 2024 durchschnittlich fast 500.000 Dollar pro Vorfall. Angriffe, die biometrische Authentifizierung umgingen, stiegen 2023 um 704 %. Die NSA, das FBI und die CISA haben gemeinsam gewarnt, dass Bedrohungen durch synthetische Medien „exponentiell zugenommen” haben.

Die strukturelle Asymmetrie

Das Kernproblem ist eine Asymmetrie in der Optimierungslandschaft. Generatoren werden auf ein klar definiertes Ziel trainiert: den statistischen Abstand zwischen den Verteilungen der generierten und der realen Daten zu minimieren. Das ist ein konvergenter Prozess. Je länger trainiert wird, desto näher kommt die Ausgabeverteilung des Generators der realen Datenverteilung, und jeder erkennbare Unterschied zwischen synthetischen und realen Medien schrumpft gegen null.

Detektoren hingegen müssen ein offenes Klassifizierungsproblem gegen einen ständig evolvierenden Gegner lösen. Jede neue Architektur, Trainingstechnik oder Nachbearbeitungspipeline erzeugt eine neue Verteilung synthetischer Medien. Der Detektor muss über alle diese Verteilungen hinweg generalisieren, einschließlich solcher, die zum Zeitpunkt seines Trainings noch nicht existierten. Das ist grundlegend schwieriger als die Generierung.

Die Marktdynamik spiegelt das wider. Während die Entwicklung von KI-Erkennungswerkzeugen jährlich um 28 bis 42 % wächst, expandiert die Bedrohung um 900 % oder mehr. US-amerikanische Betrugsverluste durch generative KI werden voraussichtlich bis 2027 auf 40 Milliarden Dollar steigen, gegenüber 12,3 Milliarden im Jahr 2023.

Herkunftsnachweis als architektonische Alternative

Wenn nachträgliche Erkennung strukturell benachteiligt ist, ist die Alternative vorgelagerte Authentifizierung. Die Coalition for Content Provenance and Authenticity (C2PA) definiert einen offenen Standard für die kryptografische Bindung von Herkunftsmetadaten an digitale Assets. Ein C2PA-Manifest enthält Aussagen über den Ursprung des Assets, seine Änderungshistorie und die KI-Beteiligung, signiert mit dem privaten Schlüssel der erstellenden oder bearbeitenden Software. Das Manifest wird typischerweise direkt in das Asset eingebettet, mit optionaler weicher Bindung durch unsichtbare Wasserzeichen für Dauerhaftigkeit bei Formatkonvertierungen.

Die Verifikation prüft drei Eigenschaften: Das Manifest ist strukturell gültig (wohlgeformt), der Inhalt wurde seit der Signierung nicht verändert (Hash-Integrität), und der Unterzeichner steht auf einer anerkannten Vertrauensliste (Vertrauenskette). Wenn irgendeiner Teil des Assets oder Manifests manipuliert wird, bricht der kryptografische Hash und die Verifikation schlägt fehl.

Die C2PA-Spezifikation ist explizit über ihren Geltungsbereich: Sie ist „kein Allheilmittel gegen Desinformation” und fällt keine Werturteile über Inhalte. Medien ohne Manifest werden nicht als gefälscht markiert; sie sind schlicht unverifizierbar. Der Ansatz verschiebt die Frage von „Ist das synthetisch?” zu „Lässt sich das auf eine vertrauenswürdige Quelle zurückführen?”. Er funktioniert nur, wenn die gesamte Kette, vom Aufnahmegerät bis zur Verbreitungsplattform, den Standard unterstützt.

Die Adoptionslücke bleibt erheblich. Den meisten vorhandenen Medien fehlen Herkunftsdaten, und böswillige Akteure haben keinen Anreiz, ihren Produktionen Credentials beizufügen. Aber wie Siwei Lyu anmerkt, wird die wirksame Verteidigungslinie von „infrastrukturellen Schutzmaßnahmen” abhängen, nicht von menschlichem Urteil oder Pixelanalyse. Die NSA und verbündete Behörden haben Content Credentials als Teil einer mehrschichtigen Verteidigungsstrategie gegen Bedrohungen durch synthetische Medien empfohlen.

Erkennung wird weiterhin Teil des Werkzeugkastens bleiben, insbesondere für forensische Untersuchungen. Aber als primärer Kontrollmechanismus gegen synthetische Medien in großem Maßstab ist sie strukturell überfordert. Die langfristige Antwort sind nicht bessere Detektoren. Es ist ein Ökosystem, in dem Authentizität der Standard ist und Medien ohne Herkunftsnachweis mit angemessener Skepsis behandelt werden.